Sécurité internet

🔐 Bonnes pratiques pour renforcer la sécurité de vos accès numériques

Afin d’améliorer la sécurité de votre environnement informatique, nous vous recommandons d’éviter l’enregistrement automatique de vos noms d’utilisateur et mots de passe dans les navigateurs web. Même si cette fonctionnalité est pratique, elle peut représenter un risque en cas d’accès non autorisé à votre poste de travail ou en présence de logiciels malveillants capables d’extraire ces informations sensibles.

Si vous devez conserver certaines informations d’identification, vous pouvez les stocker temporairement dans un éditeur de texte sécurisé sur votre système (par exemple l’éditeur de texte Windows). Pour manipuler vos données en toute maîtrise, utilisez les raccourcis clavier standards après avoir sélectionné le texte :

Couper : Ctrl + X | Copier : Ctrl + C | Coller : Ctrl + V

Vous pouvez télécharger 📥 Guide IT & Informatique – Suivi des accès et périphériques / IT Tracking Document – Client Info dans un fichier .zip à télécharger gratuitement

Il est important de conserver de manière structurée les éléments suivants : l’URL officielle du site de connexion, l’adresse e-mail utilisée pour le compte, le nom d’utilisateur ainsi que le mot de passe associé. Ces informations peuvent être sauvegardées sur un support externe dédié, comme une clé USB conservée en lieu sûr, ou imprimées et stockées dans un espace sécurisé hors ligne. Cette approche limite l’exposition aux attaques en ligne.

Cependant, pour un niveau de sécurité supérieur et conforme aux bonnes pratiques IT actuelles, il est fortement recommandé d’utiliser un gestionnaire de mots de passe sécurisé. Des solutions spécialisées comme RoboForm, ou d’autres gestionnaires intégrés à certains antivirus et suites de cybersécurité, permettent le chiffrement avancé (cryptage AES) des identifiants. Ces outils offrent une protection renforcée grâce à un coffre-fort numérique chiffré, protégé par un mot de passe maître et, idéalement, par une authentification multi-facteurs.

La gestion rigoureuse de vos identifiants constitue l’un des piliers fondamentaux de la cybersécurité. En adoptant des pratiques sécurisées et des outils adaptés, vous réduisez significativement les risques de compromission de comptes et d’accès frauduleux à vos données sensibles. 🛡️

🌐 Améliorer la sécurité de vos navigateurs internet

Il est conseillé de vérifier et d’adapter les réglages de vos navigateurs pour protéger votre vie privée et sécuriser vos données personnelles.

Exemple avec Firefox :

Préférences de confidentialité :

- [À cocher] Demander aux sites web de ne pas vendre ni partager mes données.

- [À cocher] Demander aux sites web de « Ne pas me pister ».

Activer le DNS sécurisé : plusieurs options sont disponibles selon votre configuration et vos préférences. Recherchez celle qui vous convient le mieux.

Pour les autres navigateurs, effectuez des recherches en ligne afin de retrouver les réglages équivalents pour protéger vos données et votre vie privée.

Il est également recommandé de vider et nettoyer régulièrement vos navigateurs (cookies, cache et historique), pour améliorer sécurité et performance.

Si le menu de Firefox n’est pas visible, appuyez sur la touche [Alt] de votre clavier. Pour afficher le menu en permanence : Affichage >> Barre d’outils >> cocher [Barre de menus].

Installez un bloqueur de publicités, par exemple Adblock Plus, en recherchant le site officiel et en suivant les instructions d’installation. Un logo apparaîtra ensuite en haut à droite de votre navigateur, vous permettant de choisir les sites sur lesquels autoriser ou bloquer les publicités.

🕵️♂️ Démarrer directement les navigateurs internet en Navigation Privée

Pour plus de sécurité lors de la navigation, notamment pour vos transactions bancaires ou achats en ligne, il est recommandé de démarrer vos navigateurs en mode Navigation Privée. Ce mode permet de ne pas retenir l’historique, les cookies, ni les frappes clavier.

Créer un raccourci sur le bureau : Effectuez un clic droit sur le fichier ou le dossier du navigateur, puis sélectionnez Envoyer vers > Bureau. Vous pouvez ensuite renommer et déplacer le raccourci selon vos préférences.

Modifier le raccourci pour démarrer en Navigation Privée :

- Edge :

"C:\Program Files (x86)\Microsoft\Edge\Application\msedge.exe" -inprivate - Firefox :

"C:\Program Files\Mozilla Firefox\firefox.exe" -private-window - Chrome :

"C:\Program Files\Google\Chrome\Application\chrome.exe" -incognito - Brave :

"C:\Program Files\BraveSoftware\Brave-Browser\Application\brave.exe" -incognito - Opéra :

"C:\Users\username\AppData\Local\Programs\Opera\opera.exe" --private

Ces chemins supposent que les navigateurs sont installés dans leurs répertoires par défaut. Vous pouvez ensuite personnaliser le nom et l’icône du raccourci selon vos préférences.

⚠️ Note importante : certains sites web peuvent ne pas proposer toutes les fonctionnalités lorsqu’ils sont consultés en navigation privée. C’est un constat courant, notamment pour les sites nécessitant des cookies ou sessions persistantes. Cependant, pour toutes vos transactions sensibles, ce mode reste fortement recommandé.

En résumé, démarrer vos navigateurs en navigation privée protège vos données, limite les traces numériques et sécurise vos opérations en ligne, tout en gardant le contrôle sur les informations que vous partagez.

🛡️ Sécurité distante en entreprise (à titre informatif)

Pour sécuriser l’accès à vos systèmes et données à distance, il existe plusieurs solutions fiables. Nous ne sommes partenaires d’aucune de ces entreprises, et de nombreuses autres alternatives sont également disponibles.

🔹 OpenVPN

Ces solutions permettent de mettre en place des connexions sécurisées (VPN) entre vos collaborateurs et votre réseau d’entreprise, garantissant confidentialité et protection des données échangées.

Lorsque le terme *nous est utilisé sur ce site, il fait référence à vous et moi. La plupart du temps, je travaille seul, en autonomie complète, avec mes propres compétences et ressources.

Je souhaiterais collaborer avec davantage de personnes, mais jusqu’ici je n’ai pas eu LE DROIT de le faire. Et financièrement, je n’ai pas les moyens d’élargir l’équipe. Mon activité repose sur un fond de caisse minimal, suffisant uniquement pour couvrir la domiciliation de l’entreprise et le matériel lorsque j’ai un véritable client (un ou deux par an), sans percevoir de salaire depuis 2006. Autrement dit, il ne s’agit pas d’une entreprise classique, mais plutôt d’un projet professionnel passionné et d’entraide en cas de besoin.

Par ailleurs, utiliser *Nous donne un effet de grandeur et de puissance, comme si nous étions une entité plus vaste et plus forte, mais il s’agit avant tout d’un symbole et d’une manière de partager nos valeurs et notre vision.

Cette explication n’a aucun jugement, elle vise simplement à clarifier la démarche. Et il est important de souligner que nous vivons dans les derniers jours des temps, un contexte qui appelle à la vigilance, à la conscience et à l’action juste dans tous les domaines de la vie.

👁️ Sécurité visuelle

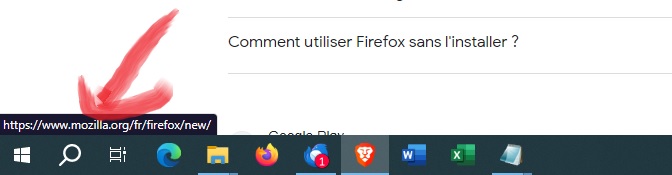

Avant de cliquer sur un e-mail ou sur un lien internet, il est primordial de contrôler la destination exacte du lien. Vous pouvez le vérifier dans le coin inférieur gauche de votre écran, où la plupart des navigateurs affichent l’URL cible.

Assurez-vous que le lien et le nom de domaine correspondent à ce que vous attendez et qu’ils sont logiques. Pour les liens externes ou douteux, effectuez une recherche préalable afin de confirmer la légitimité du site (exemple : site officiel Mozilla Firefox).

Cette vigilance permet d’éviter les tentatives de phishing et les redirections vers des sites malveillants, protégeant ainsi vos informations personnelles et professionnelles.

🔑 Utiliser et générer un mot de passe sécurisé

La création d’un mot de passe robuste constitue une étape essentielle pour protéger vos comptes en ligne. Un mot de passe sécurisé doit être long, unique et complexe, idéalement composé d’une combinaison de lettres majuscules et minuscules, de chiffres et de caractères spéciaux. L’utilisation d’une phrase de passe (suite de mots aléatoires faciles à mémoriser mais difficiles à deviner) est aujourd’hui recommandée par de nombreux experts en cybersécurité.

Prenez soin de conserver vos mots de passe de manière rigoureuse et sécurisée. Toutefois, au-delà du mot de passe lui-même, il est fondamental de bien mémoriser ou d’archiver correctement deux éléments stratégiques : le nom de domaine (URL officielle du site concerné) et l’adresse e-mail utilisée lors de la création du compte. Ces informations sont indispensables pour effectuer une procédure de récupération ou une demande de réinitialisation en cas d’oubli ou d’incident de sécurité.

Pour une gestion structurée, il est recommandé de créer un fichier sécurisé contenant les informations suivantes : l’URL du service (nom de domaine exact), l’adresse e-mail associée au compte et le mot de passe correspondant. Ce document doit être stocké dans un environnement protégé, idéalement via un gestionnaire de mots de passe chiffré ou sur un support externe conservé en lieu sûr. Cette méthode permet d’assurer la traçabilité de vos accès tout en facilitant les procédures de récupération, sans compromettre la sécurité globale de vos données numériques.

Il existe également des outils en ligne fiables pour générer des mots de passe sécurisés automatiquement :

Pour copier vos informations dans un fichier sécurisé, vous pouvez utiliser un éditeur de texte simple comme le Bloc-notes de Windows ou un éditeur avancé tel que Notepad++ ou Sublime Text. Après avoir sélectionné le texte, utilisez les raccourcis clavier :

- Couper : Ctrl + X

- Copier : Ctrl + C

- Coller : Ctrl + V

Ce fichier doit contenir l’URL du site de connexion, l’adresse e-mail utilisée pour créer le compte, le nom d’utilisateur et le mot de passe correspondant. Conservez-le sur un support externe (clé USB, disque dur externe) ou via un gestionnaire de mots de passe sécurisé. Certaines solutions, comme RoboForm, ou certains antivirus modernes offrent des options de cryptage de ces données pour une sécurité maximale.

🧹 Nettoyage et maintenance de vos postes clients

La maintenance régulière de vos postes de travail (PC clients) est essentielle pour garantir stabilité, performance et sécurité. Un nettoyage périodique permet d’éliminer les fichiers temporaires, les résidus d’installation et certaines traces inutiles susceptibles d’alourdir le système.

Pour effectuer un nettoyage général, vous pouvez utiliser un outil reconnu comme CCleaner Gratuit . Ce type de logiciel permet de supprimer les fichiers temporaires, nettoyer les caches navigateurs et optimiser certains éléments du système.

Concernant le registre Windows, il est recommandé d’être particulièrement prudent. Après la désinstallation d’un logiciel, un nettoyage peut être envisagé afin de supprimer les entrées obsolètes. Toutefois, toute modification du registre doit être réalisée avec précaution, idéalement après avoir effectué une sauvegarde du système ou créé un point de restauration. Après nettoyage, il est conseillé de redémarrer la machine avant toute éventuelle réinstallation du logiciel en cas de problème.

🛡️ Désinfection et contrôle anti-malwares

En complément du nettoyage système, il est fortement recommandé d’effectuer des analyses régulières afin de détecter les logiciels indésirables (PUP), adwares, spywares ou autres menaces potentielles.

Pour cela, vous pouvez utiliser des outils spécialisés comme :

AdwCleaner – outil léger dédié à la suppression des adwares et programmes indésirables.

Malwarebytes – solution de détection et suppression de malwares (version gratuite disponible).

🧯 Protection antivirus

En matière d’antivirus gratuit, une solution comme Avira Free peut constituer une protection de base efficace pour les particuliers et petites structures.

Il est impératif de planifier des analyses automatiques dans votre solution antivirus. Trop souvent, les logiciels sont installés mais les analyses programmées ne sont pas activées. Par conséquent, les disques durs et les données ne sont pas contrôlés régulièrement, ce qui augmente le risque d’infection non détectée.

Une stratégie efficace repose sur : mises à jour automatiques activées, analyses planifiées hebdomadaires, surveillance en temps réel et vérification périodique des rapports de sécurité. La prévention reste la meilleure défense contre les menaces informatiques. 🔐

Crypter la frappe des claviers de vos pc :

Realtime keystroke encryption protects your typed info from keystroke capturing malware in all browsers and major apps. KeyScrambler

🏦 Traçabilité des paiements et sécurité bancaire

Ces remarques, venant de ma part, ne datent pas d’hier : je les ai déjà exprimées publiquement il y a de nombreuses années sur les réseaux sociaux. Il me semble particulièrement grave qu’une banque ne garantisse pas une traçabilité claire et détaillée de la provenance des paiements pour ses clients. La transparence financière constitue un pilier fondamental de la sécurité et de la confiance numérique.

Je m’explique : lorsque vous commandez un produit en ligne, si vous ne notez pas précisément le montant, le fournisseur ou le vendeur, vous risquez de vous retrouver sans visibilité réelle sur l’origine exacte du débit. Selon les établissements, les informations affichées peuvent être incomplètes ou peu explicites (cela dépend du qui, du quand, du où, du quoi et du comment). Une traçabilité détaillée devrait pourtant être standardisée : nom de domaine du site marchand, raison sociale complète, pays d’origine, type de service et référence transactionnelle claire et exploitable.

Il est difficilement compréhensible que certains organismes bancaires n’offrent pas systématiquement – ou ne rendent pas obligatoire – une confirmation de paiement renforcée pour chaque transaction sensible. Par exemple, une validation par code SMS, notification sécurisée via application bancaire ou authentification multi-facteurs (MFA) devrait pouvoir être activée facilement depuis l’espace client en ligne. À défaut, cette option devrait pouvoir être activée formellement à la demande du client, y compris par courrier officiel adressé à la banque.

Une telle mesure permettrait d’éviter qu’un site internet ne mette en place un abonnement récurrent automatique sans consentement explicite et vérifié. Toute souscription liée à un compte bancaire, notamment sur un nom de domaine donné, devrait faire l’objet d’une validation claire, traçable et révocable. Le client devrait également disposer d’un mécanisme simple et immédiat de désabonnement, particulièrement lorsque le produit ou le service (logiciel ou autre) ne correspond pas aux attentes. Bien entendu, cela peut dépendre du type de produit et de la durée de licence, mais les contrats à renouvellement automatique difficiles à résilier posent un réel problème de protection du consommateur et de gouvernance numérique.

🔐 Renforcer le contrôle et la surveillance des comptes

Au-delà de la validation des paiements, la sécurité bancaire moderne devrait intégrer des outils de surveillance proactive accessibles au client. Cela inclut des alertes en temps réel pour chaque transaction, des plafonds personnalisables, la possibilité de bloquer instantanément une carte depuis l’application mobile, ainsi qu’un tableau de bord détaillant tous les abonnements actifs associés au compte.

L’authentification forte (conformément aux standards internationaux de sécurité des paiements) doit devenir une norme incontournable. Elle repose sur au moins deux facteurs distincts : quelque chose que vous connaissez (mot de passe), quelque chose que vous possédez (smartphone ou token sécurisé) et/ou quelque chose qui vous caractérise (biométrie). Cette approche réduit considérablement les risques de fraude et d’usurpation d’identité.

Enfin, chaque client devrait adopter une discipline personnelle de contrôle régulier de ses relevés bancaires. Une vérification hebdomadaire ou mensuelle des opérations, la conservation des confirmations d’achats et l’archivage des informations liées aux fournisseurs permettent d’identifier rapidement toute anomalie. La sécurité financière ne repose pas uniquement sur la banque : elle résulte d’une collaboration active entre l’établissement et son client, fondée sur la transparence, la traçabilité et le droit à l’action immédiate en cas de problème. ⚖️🛡️

🌐 Responsabilité des fournisseurs, protection des foyers et vigilance numérique

De plus, lorsque vous souscrivez un contrat d’abonnement auprès d’un fournisseur d’accès à Internet, les options de filtrage web (contrôle parental) sont, dans la plupart des cas, désactivées par défaut. Dans les foyers, ce sont donc les parents qui doivent s’en charger eux-mêmes. À mon avis, il s’agit là d’une grave erreur. Une part de responsabilité devrait incomber au prestataire, ou du moins celui-ci devrait informer clairement sa clientèle et proposer l’activation systématique d’une protection minimale dès l’installation du service. Il serait judicieux, par exemple, de programmer par défaut un mot de passe permettant de déverrouiller certains accès sensibles, afin d’éviter toute exposition involontaire à des contenus inadaptés ou dangereux. 🔐

Mais au-delà des aspects techniques, l’humanité doit impérativement faire peau neuve. Il devient urgent de s’interroger sur les réseaux et les activités qui ne reflètent pas des valeurs constructives. Prostitutions, drogues, divertissements pour adultes, etc. : autant de domaines qui soulèvent des questions éthiques et sanitaires majeures. Une réduction significative de ces dérives pourrait contribuer à diminuer certaines formes de souffrance et de maladies qui en découlent. Encourager la fidélité, la responsabilité et le respect mutuel reste, selon moi, une orientation essentielle >>> JHS.

Concernant le Darknet, il subsiste également de nombreuses interrogations. Certains affirment qu’il ne serait pas possible de le fermer complètement. D’autres évoquent un manque de collaboration ou une forme d’impuissance volontaire. Il est souvent rappelé que l’utilisation de réseaux comme Tor – déjà identifié et connu – repose sur des infrastructures techniques bien définies. Dès lors, lorsque l’on dispose de l’inventaire des machines et des points d’entrée, ne devrait-on pas pouvoir filtrer, surveiller ou désamorcer certaines activités problématiques ?

= ROG HARD … NE ROG HARD PAS … Cette expression souligne l’idée qu’il faut agir avec fermeté, mais sans excès ni aveuglement. En résumé, certains considèrent que la Suisse porte une responsabilité importante dans divers enjeux mondiaux, que ce soit à travers des institutions comme le CERN, des systèmes de santé mentale et psychiatrique jugés abusifs par certains, ou encore par son implication historique dans le développement de technologies et protocoles liés à Internet, notamment le HTTP ‘S’. Ces affirmations traduisent un sentiment critique vis-à-vis de systèmes perçus comme puissants et parfois opaques.

Oui, bien sûr, certaines personnes diront : « On est bien content avec Internet. » Je réponds que rien n’est véritablement mauvais en soi. Tout dépend de qui fait quoi, comment, et dans quel objectif. L’outil n’est ni bon ni mauvais par nature ; c’est l’usage que nous en faisons, qui en détermine la portée. Ceci est dit sans aucun jugement personnel, mais avec la conviction que le système complet mérite réflexion et amélioration. ⚖️

Source mentionnée :

https://www.geneve.ch/fr/themes/culture/bibliotheques/interroge/reponses/ne-pas-fermer-completement-le-darknet

❓ 🤖 L’intelligence artificielle dans notre quotidien

L’intelligence artificielle est souvent perçue comme une technologie récente ou complexe, mais en réalité, elle fait déjà partie de notre vie quotidienne depuis longtemps, parfois sans que nous en ayons pleinement conscience.

🧮 Lorsque nous utilisons une calculatrice, nous faisons appel à un système capable d’exécuter automatiquement des opérations logiques et mathématiques.

📻 Lorsque nous allumons un autoradio, une télévision ou une radio, des programmes automatisés gèrent la recherche, la réception et le traitement des signaux.

🚗 Dans une voiture, la climatisation automatique ajuste elle-même la température selon des paramètres définis.

🍽️ Un four ou une machine à laver avec programmes prédéfinis utilise également des systèmes automatisés pour adapter ses cycles de fonctionnement. 🚑🩺 Également dans le secteur de la santé et des soins, on utilise des appareils automatisés, par exemple pour mesurer la pression artérielle.

💻 De même, dans le domaine numérique, de nombreux logiciels utilisent des systèmes intelligents pour faciliter la création de musique, de vidéos et de clips, en assistant les utilisateurs dans leurs choix, leurs montages ou leurs effets.

🎵 Même dans les activités artistiques ou spirituelles, y compris pour ceux qui réalisent des chants, des messages ou des contenus inspirés, des outils numériques assistés par des algorithmes sont souvent utilisés, parfois sans en avoir pleinement conscience.

🧠 Ainsi, ce que l’on appelle aujourd’hui “intelligence artificielle” n’est pas une rupture totale, mais plutôt une évolution progressive de systèmes automatisés qui existent depuis longtemps. Elle est déjà intégrée dans de nombreux outils que nous utilisons chaque jour.

⚠️ Attention aux pirates et arnaqueurs web !

👇👇👇

💀 Les conséquences réelles de vos actes

-

Voler de l’argent, détruire des systèmes, pirater des sites web… ce n’est pas un jeu. Vous infligez des **préjudices physiques, psychologiques et émotionnels** à des personnes innocentes.

-

Vous pouvez pousser des victimes **au bord du désespoir**, en psychiatrie, ou même au **suicide**. Chaque action a un impact réel et dévastateur.

-

Votre karma et votre vie sont affectés : DIEU voit tout, et tôt ou tard, ces actes vous reviendront en **maladies, accidents ou pertes**. Votre entourage peut aussi en souffrir.

-

💸 Ces choix vous coûtent également sur le plan **santé et finances**. Rien n’échappe à la justice divine ou humaine.

🌱 Une alternative positive et rentable

-

Formez-vous en sécurité informatique, maintenance et assistance. Utilisez vos compétences pour **protéger et aider**, pas détruire.

-

Sécurisez des postes clients, installez des NAS, effectuez des sauvegardes, créez et sécurisez des sites web. Vous gagnerez de l’argent honnêtement 💰 et votre conscience restera tranquille.

-

Il existe **des milliers de tutos gratuits** sur ce site, Youtube et ailleurs pour vous former correctement. Profitez-en et changez de comportement dès maintenant !

-

Travailler légalement et utilement vous apportera **repos de l’âme, bien-être et respect** de la communauté 🌟.

🔗 Pour en savoir plus et agir dans le bon sens : Protea Tech – Sécurité et formation professionnelle

Que faire en cas d’une arnaque ou lorsque vous êtes victimes d’une fraude ?

👉 Informations de contacts pour signaler une arnaque

Que faire en cas d'une arnaque ou lorsque vous êtes victimes d'une fraude ?

👉 Informations de contacts pour signaler une arnaque

En cas d'un compte piraté :

© 2006-2026 Informatique - Vente - Réparation - Dépannage - Sécurité - Ordinateur - PC - Notebook ...